如何去构建新能源汽车的 “网络防盗锁”

来源:Monolithic Power Systems(MPS)

发布时间:2025-11-27

针对上一篇提到的潜在风险案例,在芯片层面衍生出了各种各样的保护机制。比如在硬件层面,可以通过植入各种各样的篡改保护和一些嵌入式的只读内存去保证硬件的寄存器不被修改; 在软件层面,可以通过生成公用和私用密码,以及数字签名去保护芯片与芯片之间的通信不会被破解,而且也可以避免通信不会被篡改,从而影响到我们所预期的芯片行为。

1

那么问题来了,芯片是怎么做保护的呢?

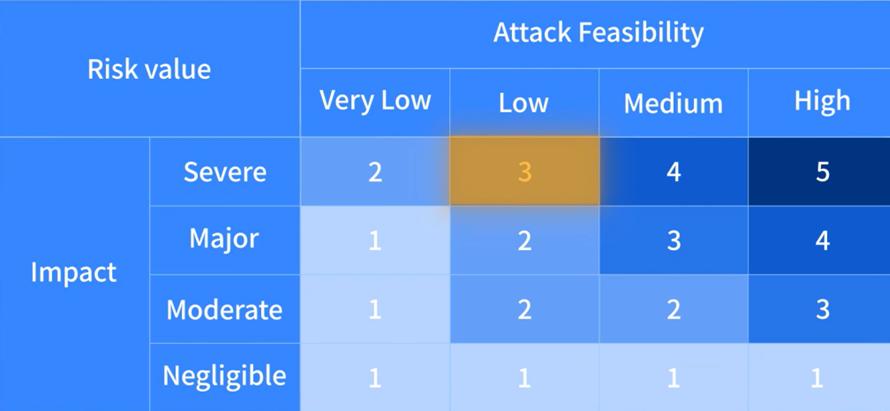

MPS在Cybersecurity上建立了完善的分析流程,以从ISO21434的角度给客户提供支持 。首先,我们可以从系统方面进行分析,去确定在客户应用场景中MPS的芯片可能会面临什么样的外部威胁,然后确定这些威胁所造成的危害风险等级。

电源管理芯片通常只是整个系统的一个部分,对系统造成的影响有限,所以我们在进行评估的时候,会将系统的风险定级为中等或者是低。

图一:系统的风险定级

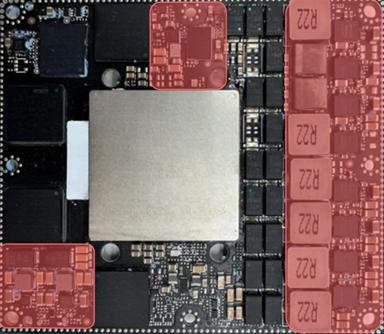

但有些电源管理芯片会给核心单元供电,这些硬件被入侵的可能性不能被忽略,还是建议通过有效的加密手段,保护核心工作性能,保护用户的人身和财产安全。

图二:核心单元电源管理芯片

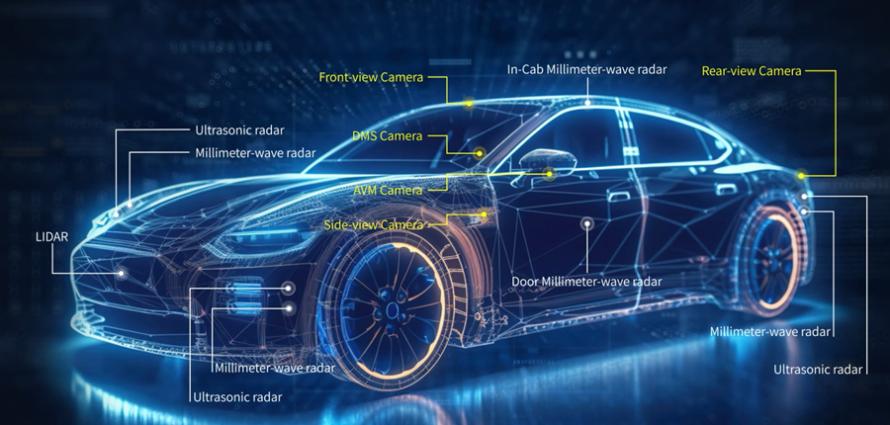

以汽车的相机模组为例,比如一辆车在自动泊车期间,相机的供电芯片突然被入侵了,导致输出关机、相机不工作、检测不到周围情况,那可能会导致车子跟其他车辆发生碰撞,从而对人员安全,财产造成损害。 MPS 新一代研发的相机的电源管理芯片MPQ70XXX,就使用了一种特殊的密码保护,去防止黑客进行关键计算机的修改,同时我们还可以保证利用简化后的数字签名加入通信数据的方式去保证数据传输的完整性,也就是相机ECU发出的信号,完整地被我们芯片接收。

图三:汽车相机系统

如此既可以保证芯片满足ISO21434的标准,另一方面简化了相比主流通信加密的复杂度,使得芯片可以被更广泛的接受。

除了安全机制的应用,我们还会对于系统的风险进行再一次的分析,这种分析主要是专注于攻击可行性是否被我们的安全机制有效降低。

2

MPS的分析评估主要包含5个方面,第一个是黑客可用的攻击窗口是不是被成功减少了,第二个是采取进行攻击所需要的专业知识水平,第三,我们芯片可用信息的获取程度,第四,是否可以通过抓住可用的时间窗口去进行攻击,最后是进行攻击所需要的一些专业工具。

图四:MPS Cybersecurity 分析流程

通过这一系列的分析得出结论,然后应用密码写入保护机制,把它的攻击可行性从中等降到了低。

除了去符合ISO21434,还需要去确定其他方面的一些合规性,比如说我们的研发流程需要去进行权威机构的信息安全认证,我们的 IT 系统需要有很好的保密机制,以防黑客通过社会工程学去黑进我们公司内部,并获取相应的产品机密信息。

其次,系统在应用这些安全机制之后,还要进行各种各样的安全测试,比如说穿透测试,去证明我们的安全机制在系统层面确实是有效的,并且有效地增加了被攻击的难度。

经过这些一系列的安全测试以后,车辆的信息安全问题将会提到大大的提高。

免责声明

- 1、本文内容版权归属原作者、原发表出处。若版权所有方对本文的引用持有异议,请联系感算商城(service@gansuan.com),我方将及时处理。

- 2、本文的引用仅供读者交流学习使用,不涉及商业目的。

- 3、本文内容仅代表作者观点,感算商城不对内容的准确性、可靠性或完整性提供明示或暗示的保证。读者阅读本文后做出的决定或行为,是基于自主意愿和独立判断做出的,请读者明确相关结果。

- 4、如需转载本方拥有版权的文章,请联系感算商城(service@gansuan.com)注明“转载原因”。未经允许私自转载感算商城将保留追究其法律责任的权利。